En la primera parte de esta serie, exploramos cómo los centros de datos son la columna vertebral de la infraestructura digital moderna. Hoy damos un paso más allá para hablar de un aspecto tan silencioso como fundamental: el poder del control de acceso.

¿Qué es un control de acceso?

Un control de acceso permite a tu empresa decidir quién entra a tus sistemas, qué información puede acceder y hasta dónde puede llegar. Es la forma más efectiva de proteger información sensible, prevenir filtraciones, cumplir con normativas de seguridad y bloquear amenazas como suplantaciones de identidad o accesos no autorizados. Del mismo modo que utilizas llaves o listas de invitados para resguardar espacios físicos, necesitas herramientas inteligentes para proteger tus entornos digitales.

¿Por qué es vital el control de acceso?

Un sistema de control de acceso eficiente no es solo una medida de seguridad, es una inversión estratégica. En un entorno donde los datos son el activo más preciado, proteger tu infraestructura crítica y confidencial es una prioridad absoluta.

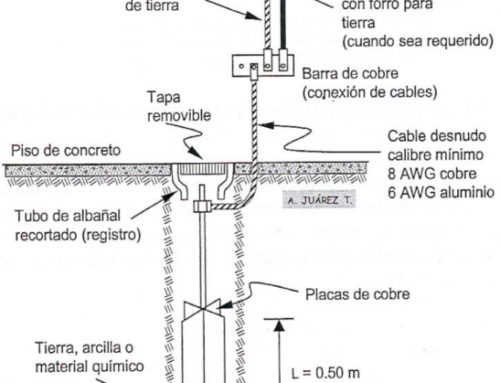

- Seguridad Física de Alto Nivel: Protege tus instalaciones contra intrusiones, robos y vandalismo. Garantiza que solo personal autorizado pueda acceder a las áreas críticas, evitando riesgos que puedan comprometer tu operación.

- Protección de Información Crítica: Evita el acceso no autorizado a sistemas y datos sensibles. Protege información clave de producción, logística, finanzas y clientes con controles físicos y lógicos integrados.

- Cumplimiento Normativo Simplificado: Normas como ISO 27001, PCI-DSS o HIPAA exigen medidas rigurosas de seguridad física. Un sistema robusto de control de acceso te ayuda a cumplir fácilmente con regulaciones y auditorías.

- Reducción de Riesgos Operativos y Financieros: Una falla en seguridad puede causar interrupciones, pérdidas millonarias o daños a la reputación. Minimiza estos riesgos con un enfoque proactivo que garantiza la continuidad del negocio.

- Prevención de Accesos No Autorizados: Controla quién entra, cuándo y a dónde. Registra cada movimiento y restringe accesos innecesarios, reduciendo amenazas internas y externas con precisión y trazabilidad.

- Gestión Centralizada y en Tiempo Real: Administra múltiples ubicaciones desde una sola plataforma. Genera reportes, recibe alertas y gestiona permisos en tiempo real, desde cualquier lugar y dispositivo.

¿Cómo se protege un data center con un control de acceso?

En el mundo digital actual, la protección de los activos físicos y digitales es una prioridad crítica. Para garantizar esta seguridad, se implementan sistemas avanzados de control de acceso, que se dividen en dos grandes categorías: controles físicos y controles lógicos.

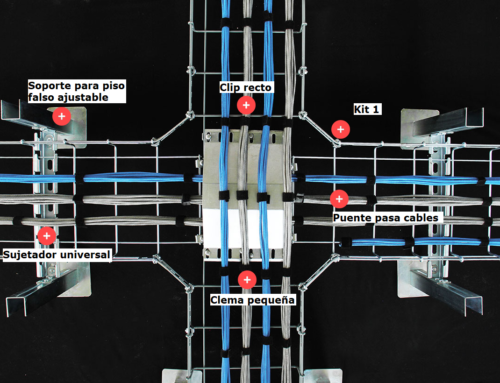

Controles Físicos: Primera Línea de Defensa

Los controles físicos están diseñados para prevenir el acceso no autorizado a las instalaciones. Estas son algunas de las soluciones más eficaces:

- Tarjetas magnéticas o RFID: Permiten el acceso al pasar la tarjeta por un lector. Fáciles de gestionar y registrar.

- Lectores biométricos: Usan huella digital, rostro o iris para autenticar la identidad. Alta seguridad.

- Sensores y alarmas: Detectan intrusiones o accesos fuera de horario. Complementan otras medidas.

- Videovigilancia (CCTV): No restringen acceso directamente, pero permiten supervisión activa o grabación de eventos.

Controles Lógicos: Seguridad Digital de Precisión

En el interior del data center, la seguridad lógica se encarga de proteger los sistemas y la información sensible. Esto incluye:

- Sistemas de Autenticación y Autorización: Contraseñas seguras, autenticación multifactor (MFA) y tokens aseguran que solo usuarios verificados accedan a los datos.

- Control por roles (RBAC): Los usuarios reciben permisos según su función (ej. administrador, editor, lector).

- Firewalls: Restringen el tráfico de red entrante o saliente según reglas específicas.

¿Desa implementar un sistema de control de acceso?

En Will iT Solutions, te ayudamos a elegir el sistema más adecuado según tus necesidades específicas. Contamos con el respaldo de nuestros proveedores líderes en soluciones de control de acceso de alta tecnología, lo que nos permite ofrecerte productos confiables, robustos y altamente integrables. Aquí te compartimos 8 claves esenciales para elegir el sistema ideal:

- Ubicación del dispositivo: interior o exterior: El entorno define el tipo de dispositivo. En exteriores, necesitas equipos resistentes al clima. Además, si tu empresa requiere segmentar el acceso por áreas o niveles, es vital elegir un sistema que lo permita.

- Busca sistemas de bajo mantenimiento: Opta por tecnología que funcione 24/7 sin interrupciones. Con nuestra experiencia y proveedores de confianza, garantizamos un rendimiento constante y duradero.

- Flujo de personas: Un local con 30 personas al día no necesita lo mismo que un edificio con 1,000 ingresos diarios. Elegimos el sistema que se adapta al volumen de tu operación.

- Usabilidad: fácil y eficiente. Automatiza tu seguridad sin complicaciones. Nuestros sistemas son intuitivos y veloces, lo que permite a tu equipo concentrarse en lo importante sin perder tiempo en procesos innecesarios.

- Integración con otros sistemas: Tu control de accesos puede trabajar en conjunto con alarmas, CCTV, prevención de incendios e incluso con ciberseguridad. Lo físico y lo digital, funcionando como uno solo.

- Accesos remotos y proveedores externos: Supervisamos y protegemos conexiones de terceros, para que tus redes y datos estén siempre seguros.

- Autenticación adicional: Añadimos capas de verificación para elevar tu ciberseguridad. La doble autenticación es clave para proteger información crítica.

- Control y revisión periódica de accesos: Actualizamos contraseñas, revisamos permisos y aseguramos que sólo quien debe ingresar, lo haga.

¡Esto es solo el comienzo! Muy pronto estaremos compartiendo más información sobre otros aspectos clave de nuestros servicios. Asimismo, te presentaremos a los demás proveedores aliados que forman parte de la familia Will iT Solutions.